| 5과목 : 정보보호개론 |

51. 다음 보기 중 iptables 에서 규칙에 맞는 패킷을 거부해 패킷의 출발지에 에러 메시지를 돌려주는 설정 값은?

① DROP

② REJECT

③ MASQUERADE

④ LOG

52. nmap 포스트캔을 이용하여 UDP 포트 스캔 시 서비스 포트가 Close 되어 있을 경우 회신되는 것은?

① RST

② RST + ACK

③ ICMP unreachable

④ 응답없음

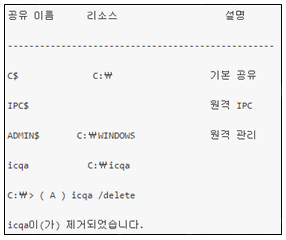

53. 윈도우 시스템에서 폴더에 대한 공유를 해제하고자 한다. ( A )에 해당하는 해제 명령어로써 옳은 것은?(아래는 윈도우 시스템의 공유 자원에 대한 출력이다.)

① net stop

② net share

③ net session

④ net user

54. Secure Sockets Layer 버전 3.0에 존재하는 취약점을 이용하면 공격자는 패딩 오라클 공격에 의해 암호화 통신의 일부(주로 쿠키 정보)를 해독할 수 있다. 이 취약점의 이름은?

① POODLE 취약점

② heart bleed 취약점

③ Bicycle 취약점

④ freak 취약점

55. 다음은 Windows의 네트워크 기반 유틸리티에 대한 설명이다. 틀린 것은?

① ipconfig : 해당 컴퓨터의 IP 설정과 관련된 기능 수행

② arp : 라우팅 테이블에 대한 정보 출력

③ tracert : 목적지 IP 주소까지의 경로에서 중계 역할을 하는 라우터의 주소 표시

④ nslookup : DNS 서버에 연결해서 IP주소나 도메인 이름에 대한 질의

56. Linux에서 tar 옵션 중 설명이 틀린 것은?

① c – 새로운 아카이브 생성

② x – 아카이브 해제

③ f – tar 아카이브 파일 지정

④ j – tar.gz 형태로 압축 또는 해제

57. 라우터(Router)를 이용한 네트워크 보안 설정 방법 중에서 내부 네트워크로 유입되는 패킷의 소스 IP나 목적지 포트 등을 체크하여 적용하거나 거부하도록 필터링 과정을 수행하는 것은? (Standard 또는 Extended Access-List 사용)

① Ingress Filtering

② Egress Filtering

③ Unicast RFP

④ Packet Sniffing

58. Linux의 서비스 포트 설정과 관련된 것은?

① /etc/services

② /etc/pam.d

③ /etc/rc5.d

④ /etc/service.conf

59. 다음은 TCP/IP 공격 유형에 대한 설명이다. 올바른 것은?

| 진짜 목적지 서버인 것처럼 위장해서 클라이언트를 속이는 공격으로서 DNS 서버에 위장된 캐쉬값을 만들어 시작한다 |

① DNS Cache Poisoning

② Denial of Service

③ Data Insertion

④ Man in the middle

60. 정보보호 서비스 개념에 대한 아래의 설명에 해당하는 것은?

| 메시지 전송 중 인가되지 않은 자, 혹은 인가되지 않은 방법으로 정보가 변조되지 않아야 하는 성질 |

① 무결성

② 부인봉쇄

③ 접근제어

④ 인증